PHP安全之防止.inc配置信息暴露

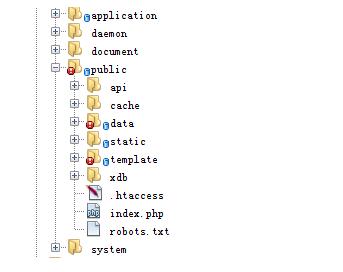

发现现在的项目是把所有的包含文件放在主目录下面,如下图:

网站目录为public,除了入口文件,所有的源码及配置文件,都在网站目录外。

刚开始没有意识到为什么这么做,后来想了想,真的很有必要,否则很容易就吧源代码和一些重要信息暴露在外了:

(1)比如说.inc扩展名的配置文件,和其它文本类型的文件,直接就可以在浏览器上访问了,很多能这里面就有数据库的账号啊

(2)如果你的apache还没有对PHP支持的时候,php文件也会默认作为文本类型在浏览器上访问【升级apache,或修改配置的时候可能出现】

如果将你的程序包含在网站目录之外,就避免了保留私密信息的危险。当然,你可以在apache上配置如禁止在浏览器上访问.inc文件:

| 代码如下 | 复制代码 |

|

<Files ~ ".inc$"> |

|

类似的很多细节很容易被运维人员忘记

在php中我们如果想让系统函数不被执行可以在php.ini中加上Disable_functions后面跟函数名就可以了。

禁用方法如下:

打开/etc/php.ini文件,

搜索定位到这行

1.disable_functions =

添加需禁用的函数名,比如:

| 代码如下 | 复制代码 |

|

phpinfo,eval,passthru,exec,system,chroot,scandir,chgrp,chown,shell_exec,proc_open,proc_get_status,ini_alter,ini_alter,ini_restore,dl,pfsockopen,openlog,syslog,readlink,symlink,popepassthru,stream_socket_server,fsocket,fsockopen |

|

相反的如果要运行php运行某个函数删除相应的函数即可。但文章有个“eval”函数,这个不是系统函数所以无法禁止不信大家可试下。

以上只是列了部分不叫常用的文件处理函数,你也可以把上面执行命令函数和这个函数结合,

就能够抵制大部分的phpshell了。

但是我后来看一文章告诉我们这样做不是万能的在linux中可以直接突破Disable_functions执行Linux命令

| 代码如下 | 复制代码 |

|

<?php <?php |

|

很多管理员在封杀PHP危险函数的时候一般都是这样的:disable_functions = proc_open,exec,passthru,shell_exec,system,popen

但是如果编译PHP时带–enable-pcntl参数就危险了,可以用pcntl_exec函数执行指定程序,也可以反弹一个SHELL,在PHPINFO里查看编译参数。

描述:pcntl_exec — 在当前进程空间执行指定程序,具体的做法我就不写了,所以linux安全还是得从本身设置不要想到php这样配置就KO了。

例子,session方法

| 代码如下 | 复制代码 |

|

<?php |

|

例子,cookie+md5方法

| 代码如下 | 复制代码 |

|

<?php $value = $_COOKIE[“value”]; //读取上一次设置的Cookie值 if(count($_POST)) { $long = “”; while(list($key,$value)=each($_POST))$long.=$value; $hash = md5($long); setcookie(“value”,$hash,time()+60*60); //重新设置cookie } if($value!=$hash) { // 如果两次的MD5值不一样就对数据进行进一步操作 } else { //如果两次MD5的值相同,告知用户提交失败 ,为重复提交表单 } ?> |

|

is_numberic函数在php用来判断数字,很多初学者喜欢利用is_numberic函数来判断外部提交的数据是否为安全的数字了,但须不知道is_numberic存在一个bug哦,下面我们一起来看看具体测试吧。

0×00 简介

国内一部分CMS程序里面有用到过is_numberic函数,我们先看看这个函数的结构

bool is_numeric ( mixed $var )

is_numeric会判断一个字符串是否是数字类型,这很重要. 比如-1, 1.5 这类的数字在is_numberic中是返回true, 因为是一个数字类型

0×01 函数是否安全

接下来我们来看个例子,说明这个函数是否安全。

| 代码如下 | 复制代码 |

|

$s = is_numeric($_GET['s'])?$_GET['s']:0; |

|

上面这个片段程序是判断参数s是否为数字,是则返回数字,不是则返回0,然后带入数据库查询。(这样就构造不了sql语句)

我们把‘1 or 1’ 转换为16进制 0x31206f722031 为s参数的值

程序运行后,我们查询数据库看看,如下图:

如果再重新查询这个表的字段出来,不做过滤带入另一个SQL语句,将会造成2次注入.

0×02 总结

尽量不要使用这函数,如果要使用这个函数,建议使用规范的sql语句,条件加入单引号,这样16进制0x31206f722031就会在数据库里显示出来。而不会出现1 or 1。

如果我们要判断是否是数字我们可以通过 intval()函数来代替is_numeric函数这样上面的方法全部无效了,下面看个例子

| 代码如下 | 复制代码 |

|

$id = intval($_GET['id']); echo intval(42); // 42 |

|

intval最常用的是正在程序中功滤入进数据库的变质,将其转换为整型,避免SQL注进攻打的发生

数据过滤就是说要过滤非常的一些字符这样可以保证网站的安全不受其它人的攻击了,下面一聚小编整理了大量的关于数据过滤的例子,大家一起来看看。1、php提交数据过滤的基本原则

1)提交变量进数据库时,我们必须使用addslashes()进行过滤,像我们的注入问题,一个addslashes()也就搞定了。其实在涉及到变量取值时,intval()函数对字符串的过滤也是个不错的选择。

2)在php.ini中开启magic_quotes_gpc和magic_quotes_runtime。magic_quotes_gpc可以把get,post,cookie里的引号变为斜杠。magic_quotes_runtime对于进出数据库的数据可以起到格式话的作用。其实,早在以前注入很疯狂时,这个参数就很流行了。

3)在使用系统函数时,必须使用escapeshellarg(),escapeshellcmd()参数去过滤,这样你也就可以放心的使用系统函数。

4)对于跨站,strip_tags(),htmlspecialchars()两个参数都不错,对于用户提交的的带有html和php的标记都将进行转换。比如尖括号"<"就将转化为 "<"这样无害的字符。

| 代码如下 | 复制代码 |

| $new = htmlspecialchars("<a href='test'>Test</a>", ENT_QUOTES); strip_tags($text,); |

|

5)对于相关函数的过滤,就像先前的include(),unlink,fopen()等等,只要你把你所要执行操作的变量指定好或者对相关字符过滤严密,我想这样也就无懈可击了。

2、PHP简单的数据过滤

1)入库: trim($str),addslashes($str)

2)出库: stripslashes($str)

3)显示: htmlspecialchars(nl2br($str))

看下面的例子以便进一步讨论dispatch.php脚本:

| 代码如下 | 复制代码 |

|

<?php /* 全局安全处理 */ switch ($_GET['task']) case 'process_form': default: ?> |

|

如果这是唯一的可公开访问到的 PHP 脚本,则可以确信的一点是这个程序的设计可以确保在最开始的全局安全处理无法被绕过。同时也让开发者容易看到特定任务的控制流程。例如,不需要浏览整个代码就可以容易的知道:当$form_valid为true时,end.inc是唯一显示给用户的;由于它在process.inc被包含之前,并刚刚初始化为false,可以确定的是process.inc的内部逻辑会将设置它为true;否则表单将再次显示(可能会显示相关的错误信息)。

注意

如果你使用目录定向文件,如index.php(代替dispatch.php),你可以像这样使用 URL 地址:http://example.org/?task=print_form。

你还可以使用 ApacheForceType重定向或者mod_rewrite来调整 URL 地址:http://example.org/app/print-form。

包含方法

另外一种方式是使用单独一个模块,这个模块负责所有的安全处理。这个模块被包含在所有公开的 PHP 脚本的最前端(或者非常靠前的部分)。参考下面的脚本security.inc

| 代码如下 | 复制代码 |

|

<?php switch ($_POST['form']) $sent = array_keys($_POST); if ($allowed == $sent) break; ?> |

|

在本例中,每个提交过来的表单都认为应当含有form这个唯一验证值,并且security.inc独立处理表单中0需要过滤的数据。实现这个要求的 HTML 表单如下所示:

| 代码如下 | 复制代码 |

| <form action="/receive.php" method="POST"> <input type="hidden" name="form" value="login" /> <p>Username: <input type="text" name="username" /></p> <p>Password: <input type="password" name="password" /></p> <input type="submit" /> </form> |

|

叫做$allowed的数组用来检验哪个表单变量是允许的, 这个列表在表单被处理前应当是一致的。流程控制决定要执行什么,而process.inc是真正过滤后的数据到达的地方。

注意

确保security.inc总是被包含在每个脚本的最开始的位置比较好的方法是使用auto_prepend_file设置。

过滤的例子

建立白名单对于数据过滤是非常重要的。由于不可能对每一种可能遇到的表单数据都给出例子,部分例子可以帮助你对此有一个大体的了解。

下面的代码对邮件地址进行了验证:

| 代码如下 | 复制代码 |

|

<?php $clean = array(); $email_pattern = '/^[^@s<&>]+@([-a-z0-9]+.)+[a-z]{2,}$/i'; if (preg_match($email_pattern, $_POST['email'])) ?> |

|

下面的代码确保了$_POST['color']的内容是red,green,或者blue:

| 代码如下 | 复制代码 |

|

<?php $clean = array(); switch ($_POST['color']) ?> |

|

下面的代码确保$_POST['num']是一个整数(integer):

| 代码如下 | 复制代码 |

|

<?php $clean = array(); if ($_POST['num'] == strval(intval($_POST['num']))) ?> |

|

下面的代码确保$_POST['num']是一个浮点数(float):

| 代码如下 | 复制代码 |

|

<?php $clean = array(); if ($_POST['num'] == strval(floatval($_POST['num']))) ?> |

|

名字转换

之前每个例子都使用了数组$clean。对于开发人员判断数据是否有潜在的威胁这是一个很好的习惯。 永远不要在对数据验证后还将其保存在$_POST或者$_GET中,作为开发人员对超级全局数组中保存的数据总是应当保持充分的怀疑。

需要补充的是,使用$clean可以帮助思考还有什么没有被过滤,这更类似一个白名单的作用。可以提升安全的等级。

如果仅仅将验证过的数据保存在$clean,在数据验证上仅存的风险是你所引用的数组元素不存在,而不是未过滤的危险数据。

时机

一旦 PHP 脚本开始执行,则意味着 HTTP 请求已经全部结束。此时,用户便没有机会向脚本发送数据。因此,没有数据可以被输入到脚本中(甚至register_globals被开启的情况下)。这就是为什么初始化变量是非常好的习惯。

防注入

| 代码如下 | 复制代码 |

|

<?PHP |

|

相关文章

- 这篇文章主要介绍了Vue基于localStorage存储信息代码实例,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下...2020-11-16

- 作为前端,一直以来都知道HTTP劫持与XSS跨站脚本、CSRF跨站请求伪造。防御这些劫持最好的方法是从后端入手,前端能做的太少。而且由于源码的暴露,攻击者很容易绕过防御手段。但这不代表我们去了解这块的相关知识是没意义的,本文的许多方法,用在其他方面也是大有作用。...2021-05-24

- 普通关闭 我的mysql是自己下载的tar包,自己设定安装目录来安装的。停止mysql服务,说来简单,但不知道的话,还真是挠头。在这和mysql入门的同学们共享:)正确方法是,进入mysql的bin目录下,然后执行./mysqladmin -uroot -p shut...2015-11-24

C#利用System.Threading.Thread.Sleep即时输出信息的详解

本篇文章是对C#利用System.Threading.Thread.Sleep即时输出信息进行了详细的分析介绍,需要的朋友参考下...2020-06-25- 这篇文章主要介绍了C# 获取硬盘号,CPU信息,加密解密技术的步骤,帮助大家更好的理解和学习c#,感兴趣的朋友可以了解下...2021-01-16

- Redis 是一个开源、高性能的Key-Value数据库,被广泛应用在服务器各种场景中。本文介绍几个查看Redis内存信息的命令,包括常用的info memory、info keyspace、bigkeys等。...2021-01-15

- 这篇文章主要介绍了C#实现线程安全的简易日志记录方法,比较实用的功能,需要的朋友可以参考下...2020-06-25

- 系统:centos 5.9 环境:apache 2.2.25 tomcat 7.0.42 jdk 1.7.0 1.安装apache 我这里是直接yum安装的,如果你们要编译安装也不是不行. 代码如下 ...2016-01-28

- 这篇文章主要介绍了解决Feign获取异常信息的处理方案,具有很好的参考价值,希望对大家有所帮助。如有错误或未考虑完全的地方,望不吝赐教...2021-08-27

- 这篇文章主要介绍了使用BindingResult 自定义错误信息,具有很好的参考价值,希望对大家有所帮助。如有错误或未考虑完全的地方,望不吝赐教...2021-10-23

- 这篇文章主要介绍了C#获取客户端相关信息的方法,以实例形式总结了C#获取客户端IP地址、网络连接、硬件信息等相关技巧,具有一定参考借鉴价值,需要的朋友可以参考下...2020-06-25

- 这篇文章主要介绍了C#推送信息到APNs的方法,涉及C#推送通知到苹果APNs的实现技巧,具有一定参考借鉴价值,需要的朋友可以参考下...2020-06-25

解决springboot利用ConfigurationProperties注解配置数据源无法读取配置信息问题

今天在学习springboot利用ConfigurationProperties注解配置数据源的使用遇到一个问题无法读取配置信息,发现全部为null,纠结是哪里出了问题呢,今天一番思考,问题根源找到,下面把我的解决方案分享到脚本之家平台,感兴趣的朋友一起看看吧...2021-05-30- 当你第一次在机器上安装MySQL时,mysql数据库中的授权表是这样初始化的:你可以从本地主机(localhost)上以root连接而不指定口令。root用户拥有所有权限(包括管理权限) 并可做任何事情。...2013-09-19

- open_basedir的作用就是指定目录位置了,意思是将PHP 所能打开的文件限制在指定的目录树,包括文件本身了,并且不受是不是安全模式的影响。 如下是php.ini中的原文...2016-11-25

- 偶这里是针对的WIN平台,现在的站长大部分都用WIN2003,相信没几个站长用低版本儿的操作系统的!...2016-01-27

- 本文章以自己的一些经验来告诉你黑客朋友们会怎么利用你数据库的sql漏洞来把你的数据库下载哦,有需要的同这参考一下本文章。 在数据库中建立一张表: 代码...2016-11-25

- 程序如下: $file_name = "info_check.exe"; $file_dir = "/public/www/download/"; if (!file_exists($file_dir . $file_name)) { //检查文件是否存在 ...2016-11-25

- 收集和分发数据是网络管理的职责之一,而且必须确保这些数据的准确性和安全性。不管它们是什么操作系统,数据库服务器需要特殊的管理以保证操作上的安全性。 良好的安...2016-11-25

- / 代码如下 复制代码 * 一、本程序基于div+css教程 新型架构php探针,免费开源的自由软件,功能强大,结构清晰,使用方便。 1.支持windows,linux,uni...2016-11-25