forum.php怎么去掉?Discuz教程/X3彻底去掉域名后面的/forum.php的方法

一、Discuz x3去掉主域名后面的/forum.php的方法修改方法:

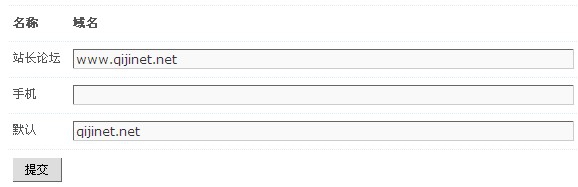

进入网站后台-全局-域名设置-应用域名-将论坛设置为您的域名如:www.qijinet.net。默认域名设置为:qijinet.net。点击提交即可。附图!

二、去掉面包屑导航中的forum.php的方法:

1.打开贵站正在使用的风格模版文件discuz.htm,用记事本打开,找到以下代码。(都是在很前面的代码,一眼就能看到)

<div class="z">

<a href="./" class="nvhm" title="{lang homepage}">$$$$_G[setting][bbname]</a><em>»</em><a href="<STRONG>forum.php</STRONG>">{$$$$_G[setting][navs][2][navname]}</a>$$$$navigation

</div>

将<a href="forum.php"修改成<a href="/"即可!则地址就会是贵站的首页地址。修改后效果。

2.打开默认模版文件template\default\forum\forumdisplay.htm,用记事本打开,找到以下代码。(都是在很前面的代码,一眼就能看到)

<div class="z">

<a href="./" class="nvhm" title="{lang homepage}">$$$$_G[setting][bbname]</a><em>»</em><a href="<STRONG>forum.php</STRONG>">{$$$$_G[setting][navs][2][navname]}</a>$$$$navigation

</div>

将<a href="forum.php"修改成<a href="/"即可!进入版块后,面包屑导航就会是贵站的首页地址。修改后效果。

3.打开默认模版文件template\default\forum\viewthread.htm,用记事本打开,找到以下代码。(都是在很前面的代码,一眼就能看到)

<div class="z">

<a href="./" class="nvhm" title="{lang homepage}">$$$$_G[setting][bbname]</a><em>»</em><a href="<STRONG>forum.php</STRONG>">{$$$$_G[setting][navs][2][navname]}</a>$$$$navigation <em>›</em> <a href="forum.php?mod=viewthread&tid=$$$$_G[tid]">$$$$_G[forum_thread][short_subject]</a>

</div>

将<a href="forum.php"修改成<a href="/"即可!进入帖子页后,面包屑导航就会是贵站的首页地址。修改后效果。

4.最后一步,修改完成之后,回到网站后台。点击工具-更新缓存即可。就全部的生效了。

教程已经很简单了,很详细化的写了,如果还有不懂的就回帖联系吧!

1. addslashes

addslashes对SQL语句中的特殊字符进行转义操作,包括(‘), (“), (), (NUL)四个字符,此函数在DBMS没有自己的转义函数时候使用,但是如果DBMS有自己的转义函数,那么推荐使用原装函数,比如MySQL有mysql_real_escape_string函数用来转义SQL。 注意在PHP5.3之前,magic_quotes_gpc是默认开启的,其主要是在$GET, $POST, $COOKIE上执行addslashes操作,所以不需要在这些变量上重复调用addslashes,否则会double escaping的。不过magic_quotes_gpc在PHP5.3就已经被废弃,从PHP5.4开始就已经被移除了,如果使用PHP最新版本可以不用担心这个问题。stripslashes为addslashes的unescape函数。

2. htmlspecialchars

htmlspecialchars把HTML中的几个特殊字符转义成HTML Entity(格式:&xxxx;)形式,包括(&),(‘),(“),(<),(>)五个字符。

& (AND) => &

” (双引号) => " (当ENT_NOQUOTES没有设置的时候)

‘ (单引号) => ' (当ENT_QUOTES设置)

< (小于号) => <

> (大于号) => >

htmlspecialchars可以用来过滤$GET,$POST,$COOKIE数据,预防XSS。注意htmlspecialchars函数只是把认为有安全隐患的HTML字符进行转义,如果想要把HTML所有可以转义的字符都进行转义的话请使用htmlentities。htmlspecialchars_decode为htmlspecialchars的decode函数。

3. htmlentities

htmlentities把HTML中可以转义的内容转义成HTML Entity。html_entity_decode为htmlentities的decode函数。

4. mysql_real_escape_string

mysql_real_escape_string会调用MySQL的库函数mysql_real_escape_string,对(\x00), (\n), (\r), (), (‘), (\x1a)进行转义,即在前面添加反斜杠(),预防SQL注入。注意你不需要在读取数据库数据的时候调用stripslashes来进行unescape,因为这些反斜杠是在数据库执行SQL的时候添加的,当把数据写入到数据库的时候反斜杠会被移除,所以写入到数据库的内容就是原始数据,并不会在前面多了反斜杠。

5. strip_tags

strip_tags会过滤掉NUL,HTML和PHP的标签。

6. 结语

PHP自带的安全函数并不能完全避免XSS,推荐使用HTML Purifier

PHP实例化对象单例的方法:

三私一公:2个私有方法,1个私有属性,1个公共方法

| 代码如下 | 复制代码 |

privatefunction__construct(){}//不可以继承构造方法 privatefunction__clone(){}//不可以继承克隆方法 privarestatic$_instance; | |

一公

| 代码如下 | 复制代码 |

publicstaticfunctiongetinstance(){ if(!isset(static:$_instance)){ static::$_instance=newstatic(); } returnstatic::$_instance; } | |

较小文件处理方法:

| 代码如下 | 复制代码 |

importhashlib importos defget_md5_01(file_path): md5=None ifos.path.isfile(file_path): f=open(file_path,'rb') md5_obj=hashlib.md5() md5_obj.update(f.read()) hash_code=md5_obj.hexdigest() f.close() md5=str(hash_code).lower() returnmd5 if__name__=="__main__": file_path=r'D:\test\test.jar' md5_01=get_md5_01(file_path) print(md5_01) | |

较大文件处理方法:

| 代码如下 | 复制代码 |

importhashlib importos defget_md5_02(file_path): f=open(file_path,'rb') md5_obj=hashlib.md5() whileTrue: d=f.read(8096) ifnotd: break md5_obj.update(d) hash_code=md5_obj.hexdigest() f.close() md5=str(hash_code).lower() returnmd5 if__name__=="__main__": file_path=r'D:\test\test.jar' md5_02=get_md5_02(file_path) print(md5_02) | |

说明:对于同一个文件,两种方法计算得到的md5是一致的。

注:以上代码在Python 3.x版本测试通过。

相关文章

php 中file_get_contents超时问题的解决方法

file_get_contents超时我知道最多的原因就是你机器访问远程机器过慢,导致php脚本超时了,但也有其它很多原因,下面我来总结file_get_contents超时问题的解决方法总结。...2016-11-25- 相信很多站长都遇到过这样一个问题,访问页面时出现408错误,下面一聚教程网将为大家介绍408错误出现的原因以及408错误的解决办法。 HTTP 408错误出现原因: HTT...2017-01-22

- 下面我们来看一篇关于Android子控件超出父控件的范围显示出来方法,希望这篇文章能够帮助到各位朋友,有碰到此问题的朋友可以进来看看哦。 <RelativeLayout xmlns:an...2016-10-02

- ps软件是现在非常受大家喜欢的一款软件,有着非常不错的使用功能。这次文章就给大家介绍下ps把文字背景变透明的操作方法,喜欢的一起来看看。 1、使用Photoshop软件...2017-07-06

- php如何实现抓取网页图片,相较于手动的粘贴复制,使用小程序要方便快捷多了,喜欢编程的人总会喜欢制作一些简单有用的小软件,最近就参考了网上一个php抓取图片代码,封装了一个php远程抓取图片的类,测试了一下,效果还不错分享...2015-10-30

intellij idea快速查看当前类中的所有方法(推荐)

这篇文章主要介绍了intellij idea快速查看当前类中的所有方法,本文通过实例代码给大家介绍的非常详细,对大家的学习或工作具有一定的参考借鉴价值,需要的朋友可以参考下...2020-09-02- 1.在没有设置默认值的情况下: 复制代码 代码如下:SELECT userinfo.id, user_name, role, adm_regionid, region_name , create_timeFROM userinfoLEFT JOIN region ON userinfo.adm_regionid = region.id 结果:...2014-05-31

js导出table数据到excel即导出为EXCEL文档的方法

复制代码 代码如下: <!DOCTYPE html PUBLIC "-//W3C//DTD XHTML 1.0 Transitional//EN" "http://www.w3.org/TR/xhtml1/DTD/xhtml1-transitional.dtd"> <html xmlns="http://www.w3.org/1999/xhtml"> <head> <meta ht...2013-10-13- 本文章完美的利用了php的curl功能实现模拟登录discuz以及模拟发帖,本教程供参考学习哦。 代码如下 复制代码 <?php $discuz_url = ‘ht...2016-11-25

- 本文涉及的主题虽然很基础,在许多人看来属于小伎俩,但在JavaScript基础知识中属于一个综合性的话题。这里会涉及到对象属性的封装、原型、构造函数、闭包以及立即执行表达式等知识。公有方法 公有方法就是能被外部访问...2015-11-08

- 批量更新mysql更新语句很简单,更新一条数据的某个字段,一般这样写:复制代码 代码如下:UPDATE mytable SET myfield = 'value' WHERE other_field = 'other_value';如果更新同一字段为同一个值,mysql也很简单,修改下where即...2013-10-04

- 单个字符分割 string s="abcdeabcdeabcde"; string[] sArray=s.Split('c'); foreach(string i in sArray) Console.WriteLine(i.ToString()); 输出下面的结果: ab de...2020-06-25

- 最近想自学PHP ,做了个验证码,但不知道怎么搞的,总出现一个如下图的小红叉,但验证码就是显示不出来,原因如下 未修改之前,出现如下错误; (1)修改步骤如下,原因如下,原因是apache权限没开, (2)点击打开php.int., 搜索extension=ph...2013-10-04

安卓手机wifi打不开修复教程,安卓手机wifi打不开解决方法

手机wifi打不开?让小编来告诉你如何解决。还不知道的朋友快来看看。 手机wifi是现在生活中最常用的手机功能,但是遇到手机wifi打不开的情况该怎么办呢?如果手机wifi...2016-12-21- ps软件是一款非常不错的图片处理软件,有着非常不错的使用效果。这次文章要给大家介绍的是ps怎么制作倒影,一起来看看设计倒影的方法。 用ps怎么做倒影最终效果̳...2017-07-06

连接MySql速度慢的解决方法(skip-name-resolve)

最近在Linux服务器上安装MySql5后,本地使用客户端连MySql速度超慢,本地程序连接也超慢。 解决方法:在配置文件my.cnf的[mysqld]下加入skip-name-resolve。原因是默认安装的MySql开启了DNS的反向解析。如果禁用的话就不能...2015-10-21- javascript控制页面控件隐藏显示的两种方法,方法的不同之处在于控件隐藏后是否还在页面上占位 方法一: 复制代码 代码如下: document.all["panelsms"].style.visibility="hidden"; document.all["panelsms"].style.visi...2013-10-13

- 本篇文章是对C#方法进行了详细的总结与介绍,需要的朋友参考下...2020-06-25

- 步骤:Window -> PHP -> Editor -> Templates,这里可以设置(增、删、改、导入等)管理你的模板。新建文件注释、函数注释、代码块等模板的实例新建模板,分别输入Name、Description、Patterna)文件注释Name: 3cfileDescriptio...2013-10-04

- EXCEL数据上传到SQL SERVER中的方法需要注意到三点!注意点一:要把EXCEL数据上传到SQL SERVER中必须提前把EXCEL传到服务器上.做法: 在ASP.NET环境中,添加一个FileUpload上传控件后台代码的E.X: 复制代码 代码如下: if...2013-09-23