php从数据库中读取特定的行

有的时候我们需要从数据库中读取特定的数据,来检验用户的输入,这个时候需要执行的sql语句是:

select * from table_name where id='num'

需要执行这样的一个语句。

那么怎样来执行这样的语句。

为了执行sql语句,我们需要和数据库相连接

| 代码如下 | 复制代码 |

<?PHP $servername='localhost' $username="root"; $password="1234"; $dbname="mydb1"; //创建链接 $conn=newmysqli($servername,$username,$password,$dbname); if($conn->connect_error) { die("链接失败".$connect_error); } //定义语句 $sql="select * from users where username='wangdenggao'"; //执行语句 $result=$conn->query($sql); if($result->num_rows>0)//这个检验是必须的,而且我们要知道的是$result也就是执行sql语句的返回的值是一个数组 这个数组看做一个对象,我们可以用箭头得到他的一些的属性,而且fetch_assoc()是获取数据数组中的每一行

{ while($row=$result->fetch_assoc()) { echo" } | |

小编推荐的这篇文章介绍了php基于PDO实现功能强大的MYSQL封装类实例,非常实用,有兴趣的同学快来看看吧

| 代码如下 | 复制代码 |

classCPdo{ protected$_dsn="mysql:host=localhost;dbname=test"; protected$_name="root"; protected$_pass=""; protected$_condition=array(); protected$pdo; protected$fetchAll; protected$query; protected$result; protected$num; protected$mode; protected$prepare; protected$row; protected$fetchAction; protected$beginTransaction; protected$rollback; protected$commit; protected$char; privatestatic$get_mode; privatestatic$get_fetch_action; /** *pdo construct */ publicfunction__construct($pconnect= false) { $this->_condition =array(PDO::ATTR_PERSISTENT =>$pconnect); $this->pdo_connect(); } /** *pdo connect */ privatefunctionpdo_connect() { try{ $this->pdo =newPDO($this->_dsn,$this->_name,$this->_pass,$this->_condition); } catch(Exception$e) { return$this->setExceptionError($e->getMessage(),$e->getline,$e->getFile); } } /** *self sql get value action */ publicfunctiongetValueBySelfCreateSql($sql,$fetchAction="assoc",$mode= null) { $this->fetchAction =$this->fetchAction($fetchAction); $this->result =$this->setAttribute($sql,$this->fetchAction,$mode); $this->AllValue =$this->result->fetchAll(); return$this->AllValue; } /** *select condition can query */ privatefunctionsetAttribute($sql,$fetchAction,$mode) { $this->mode = self::getMode($mode); $this->fetchAction = self::fetchAction($fetchAction); $this->pdo->setAttribute(PDO::ATTR_CASE,$this->mode); $this->query =$this->base_query($sql); $this->query->setFetchMode($this->fetchAction); return$this->query; } /** *get mode action */ privatestaticfunctiongetMode($get_style){ switch($get_style) { casenull: self::$get_mode= PDO::CASE_NATURAL; break; casetrue: self::$get_mode= PDO::CASE_UPPER; break; casefalse; self::$get_mode= PDO::CASE_LOWER; break; } returnself::$get_mode; } /** *fetch value action */ privatestaticfunctionfetchAction($fetchAction) { switch($fetchAction) { case"assoc": self::$get_fetch_action= PDO::FETCH_ASSOC;//asso array break; case"num": self::$get_fetch_action= PDO::FETCH_NUM;//num array break; case"object": self::$get_fetch_action= PDO::FETCH_OBJ;//object array break; case"both": self::$get_fetch_action= PDO::FETCH_BOTH;//assoc array and num array break; default: self::$get_fetch_action= PDO::FETCH_ASSOC; break; } returnself::$get_fetch_action; } /** *get total num action */ publicfunctionrowCount($sql) { $this->result =$this->base_query($sql); $this->num =$this->result->rowCount(); return$this->num; } /* *simple query and easy query action */ publicfunctionquery($table,$column="*",$condition=array(),$group="",$order="",$having="",$startSet="",$endSet="",$fetchAction="assoc",$params= null){ $sql="select ".$column." from `".$table."` "; if($condition!= null) { foreach($conditionas$key=>$value) { $where.="$key = '$value' and "; } $sql.="where $where"; $sql.="1 = 1 "; } if($group!="") { $sql.="group by ".$group." "; } if($order!="") { $sql.=" order by ".$order." "; } if($having!="") { $sql.="having '$having' "; } if($startSet!=""&&$endSet!=""&&is_numeric($endSet) &&is_numeric($startSet)) { $sql.="limit $startSet,$endSet"; } $this->result =$this->getValueBySelfCreateSql($sql,$fetchAction,$params); return$this->result; } /** *execute delete update insert and so on action */ publicfunctionexec($sql) { $this->result =$this->pdo->exec($sql); $substr=substr($sql, 0 ,6); if($this->result) { return$this->successful($substr); }else{ return$this->fail($substr); } } /** *prepare action */ publicfunctionprepare($sql) { $this->prepare =$this->pdo->prepare($sql); $this->setChars(); $this->prepare->execute(); while($this->rowz =$this->prepare->fetch()) { return$this->row; } } /** *USE transaction */ publicfunctiontransaction($sql) { $this->begin(); $this->result =$this->pdo->exec($sql); if($this->result) { $this->commit(); }else{ $this->rollback(); } } /** *start transaction */ privatefunctionbegin() { $this->beginTransaction =$this->pdo->beginTransaction(); return$this->beginTransaction; } /** *commit transaction */ privatefunctioncommit() { $this->commit =$this->pdo->commit(); return$this->commit; } /** *rollback transaction */ privatefunctionrollback() { $this->rollback =$this->pdo->rollback(); return$this->rollback; } /** *base query */ privatefunctionbase_query($sql) { $this->setChars(); $this->query =$this->pdo->query($sql); return$this->query; } /** *set chars */ privatefunctionsetChars() { $this->char =$this->pdo->query("SET NAMES 'UTF8'"); return$this->char; } /** *process sucessful action */ privatefunctionsuccessful($params){ return"The ".$params." action is successful"; } /** *process fail action */ privatefunctionfail($params){ return"The ".$params." action is fail"; } /** *process exception action */ privatefunctionsetExceptionError($getMessage,$getLine,$getFile) { echo"Error message is ".$getMessage."<br /> The Error in ".$getLine." line <br /> This file dir on ".$getFile; exit(); } } | |

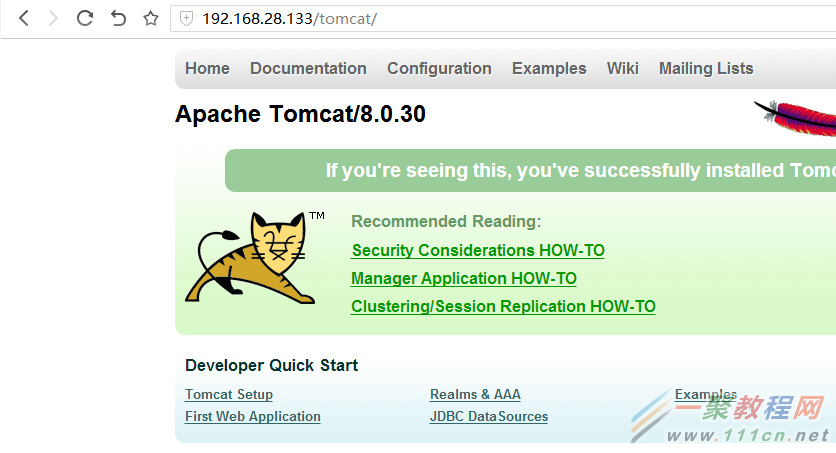

本文介绍了Nginx反向代理到Tomcat服务器的教程,非常实用,有兴趣的同学可以看看

在实际生产中,Tomcat服务器一般不单独使用在项目中,对于静态资源的响应Nginx表现的比较好,另外由于nginx是专门用于反向代理的服务器,所以很容易实现将java的请求转发到后端交给tomcat容器处理,而本身用来处理静态资源

在Nginx中,一个server {}块往往用来配置一个比较大的项目,一般就是对于一个域名的所有配置,一个server块内一般有多个location来定义多个请求规则,比如域名和根目录配置,静态资源支持,php fastcgi请求,url重写,错误页面配置等多种配置,所以nginx代理tomcat和前面的转发php-fpm一样,就是将请求转发到后端的动态模块去处理该请求

下面在server中简单配置一个location局部规则,将指定的nginx请求转发至tomcat容器

假设tomcat已经正常运行,端口号为8080,首先使用vim编辑nginx.conf配置文件,比如: vim /usr/local/nginx/nginx.conf

然后在server {}块最后,补充下面的内容:

| 代码如下 | 复制代码 |

location ^~/tomcat/{ proxy_pass http://127.0.0.1:8080/; proxy_redirect off; proxy_set_header X-Real-IP $remote_addr; proxy_set_header X-Forwarded-For $proxy_add_x_forwarded_for; } | |

因为上面配置了php-fpm的支持,所以这里使用/tomcat/请求来确定是否转发到tomcat容器,前面的^~就是匹配任意的域名或者IP地址部分,所以当访问http://ip/tomcat这样的请求时,那么tomcat容器就会起作用,和访问http://ip:8080效果是一样的,包括容器下的项目都是完全一样的

保存之后,重新载入nginx配置文件: /usr/local/nginx/nginx -s reload

当然这里的location可以配置好多个,从而代理到多个服务器上的tomcat,也可以自由配置多个server {}块,代理到多个服务器,这之间都是根据自己的需要灵活配置的,另外加上静态资源规则等配置,可以实现强大的功能,比如配置负载均衡,实现网站的高并发访问以及图片服务器的资源共享等等

小编给大家推荐的这篇文章介绍了php防止sql注入的方法,非常实用,有兴趣的同学快来看看吧。一、什么是SQL注入式攻击?

所谓SQL注入式攻击,就是攻击者把SQL命令插入到Web表单的输入域或页面请求的查询字符串,欺骗服务器执行恶意的SQL命令。在某些表单中,用户输入的内容直接用来构造(或者影响)动态SQL命令,或作为存储过程的输入参数,这类表单特别容易受到SQL注入式攻击。常见的SQL注入式攻击过程类如:

⑴ 某个ASP.NET Web应用有一个登录页面,这个登录页面控制着用户是否有权访问应用,它要求用户输入一个名称和密码。

⑵ 登录页面中输入的内容将直接用来构造动态的SQL命令,或者直接用作存储过程的参数。下面是ASP.NET应用构造查询的一个例子:

System.Text.StringBuilder query = new System.Text.StringBuilder("SELECT * from Users WHERE login = '")。Append(txtLogin.Text)。Append("' AND password='")。Append(txtPassword.Text)。Append("'"); |

⑶ 攻击者在用户名字和密码输入框中输入"'或Ƈ'=Ƈ"之类的内容。

⑷ 用户输入的内容提交给服务器之后,服务器运行上面的ASP.NET代码构造出查询用户的SQL命令,但由于攻击者输入的内容非常特殊,所以最后得到的SQL命令变成:SELECT * from Users WHERE login = '' or Ƈ'=Ƈ' AND password = '' or Ƈ'=Ƈ'.

⑸ 服务器执行查询或存储过程,将用户输入的身份信息和服务器中保存的身份信息进行对比。

⑹ 由于SQL命令实际上已被注入式攻击修改,已经不能真正验证用户身份,所以系统会错误地授权给攻击者。

如果攻击者知道应用会将表单中输入的内容直接用于验证身份的查询,他就会尝试输入某些特殊的SQL字符串篡改查询改变其原来的功能,欺骗系统授予访问权限。

系统环境不同,攻击者可能造成的损害也不同,这主要由应用访问数据库的安全权限决定。如果用户的帐户具有管理员或其他比较高级的权限,攻击者就可能对数据库的表执行各种他想要做的操作,包括添加、删除或更新数据,甚至可能直接删除表。

二、如何防范?

好在要防止ASP.NET应用被SQL注入式攻击闯入并不是一件特别困难的事情,只要在利用表单输入的内容构造SQL命令之前,把所有输入内容过滤一番就可以了。过滤输入内容可以按多种方式进行。

(1)对于动态构造SQL查询的场合,可以使用下面的技术:

第一:替换单引号,即把所有单独出现的单引号改成两个单引号,防止攻击者修改SQL命令的含义。再来看前面的例子,“SELECT * from Users WHERE login = ''' or 'Ƈ''='Ƈ' AND password = ''' or 'Ƈ''='Ƈ'”显然会得到与“SELECT * from Users WHERE login = '' or Ƈ'=Ƈ' AND password = '' or Ƈ'=Ƈ'”不同的结果。

第二:删除用户输入内容中的所有连字符,防止攻击者构造出类如“SELECT * from Users WHERE login = 'mas' —— AND password =''”之类的查询,因为这类查询的后半部分已经被注释掉,不再有效,攻击者只要知道一个合法的用户登录名称,根本不需要知道用户的密码就可以顺利获得访问权限。

第三:对于用来执行查询的数据库帐户,限制其权限。用不同的用户帐户执行查询、插入、更新、删除操作。由于隔离了不同帐户可执行的操作,因而也就防止了原本用于执行SELECT命令的地方却被用于执行INSERT、UPDATE或DELETE命令。

(2)用存储过程来执行所有的查询。SQL参数的传递方式将防止攻击者利用单引号和连字符实施攻击。此外,它还使得数据库权限可以限制到只允许特定的存储过程执行,所有的用户输入必须遵从被调用的存储过程的安全上下文,这样就很难再发生注入式攻击了。

(3)限制表单或查询字符串输入的长度。如果用户的登录名字最多只有10个字符,那么不要认可表单中输入的10个以上的字符,这将大大增加攻击者在SQL命令中插入有害代码的难度。

(4)检查用户输入的合法性,确信输入的内容只包含合法的数据。数据检查应当在客户端和服务器端都执行——之所以要执行服务器端验证,是为了弥补客户端验证机制脆弱的安全性。

在客户端,攻击者完全有可能获得网页的源代码,修改验证合法性的脚本(或者直接删除脚本),然后将非法内容通过修改后的表单提交给服务器。因此,要保证验证操作确实已经执行,唯一的办法就是在服务器端也执行验证。你可以使用许多内建的验证对象,例如RegularExpressionValidator,它们能够自动生成验证用的客户端脚本,当然你也可以插入服务器端的方法调用。如果找不到现成的验证对象,你可以通过CustomValidator自己创建一个。

(5) 将用户登录名称、密码等数据加密保存。加密用户输入的数据,然后再将它与数据库中保存的数据比较,这相当于对用户输入的数据进行了“消毒”处理,用户输入的数据不再对数据库有任何特殊的意义,从而也就防止了攻击者注入SQL命令。System.Web.Security.FormsAuthentication类有一个HashPasswordForStoringInConfigFile,非常适合于对输入数据进行消毒处理。

(6) 检查提取数据的查询所返回的记录数量。如果程序只要求返回一个记录,但实际返回的记录却超过一行,那就当作出错处理。

(7)使用预处理语句

相关文章

- 操作类就是把一些常用的一系列的数据库或相关操作写在一个类中,这样调用时我们只要调用类文件,如果要执行相关操作就直接调用类文件中的方法函数就可以实现了,下面整理了...2016-11-25

- 本文给大家分享C#连接SQL数据库和查询数据功能的操作技巧,本文通过图文并茂的形式给大家介绍的非常详细,需要的朋友参考下吧...2021-05-17

- 最基础的对数据的增加删除修改操作实例,菜鸟们收了吧...2013-09-26

- 这篇文章主要介绍了C#从数据库读取图片并保存的方法,帮助大家更好的理解和使用c#,感兴趣的朋友可以了解下...2021-01-16

- 这篇文章主要介绍了解决Mybatis 大数据量的批量insert问题,具有很好的参考价值,希望对大家有所帮助。一起跟随小编过来看看吧...2021-01-09

Antd-vue Table组件添加Click事件,实现点击某行数据教程

这篇文章主要介绍了Antd-vue Table组件添加Click事件,实现点击某行数据教程,具有很好的参考价值,希望对大家有所帮助。一起跟随小编过来看看吧...2020-11-17- 这篇文章主要介绍了详解如何清理redis集群的所有数据,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧...2021-02-18

- 这篇文章主要介绍了Intellij IDEA连接Navicat数据库的方法,本文通过图文并茂的形式给大家介绍的非常详细,对大家的学习或工作具有一定的参考借价值,需要的朋友可以参考下...2021-03-25

- 在开发过程中,我们经常会将日期时间的毫秒数存放到数据库,但是它对应的时间看起来就十分不方便,我们可以使用一些函数将毫秒转换成date格式。 一、 在MySQL中,有内置的函数from_unixtime()来做相应的转换,使用如下: 复制...2014-05-31

- 这篇文章主要介绍了vue 获取到数据但却渲染不到页面上的解决方法,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧...2020-11-19

- C#使用System.IO中的文件操作方法在Windows系统中处理本地文件相当顺手,这里我们还总结了在Oracle中保存文件的方法,嗯,接下来就来看看整理的C#操作本地文件及保存文件到数据库的基本方法总结...2020-06-25

- 通过内网连另外一台机器的mysql服务, 确发现速度N慢! 等了大约几十秒才等到提示输入密码。 但是ping mysql所在服务器却很快! 想到很久之前有过类似的经验, telnet等一些服务在连接请求的时候,会做一些反向域名解析(如果...2015-10-21

- 在php中解析xml文档用专门的函数domdocument来处理,把json在php中也有相关的处理函数,我们要把数据xml 数据存到一个数据再用json_encode直接换成json数据就OK了。...2016-11-25

- 某些时候,例如为了搭建一个测试环境,或者克隆一个网站,需要复制一个已存在的mysql数据库。使用以下方法,可以非常简单地实现。假设已经存在的数据库名字叫db1,想要复制一份,命名为newdb。步骤如下:1. 首先创建新的数据库newd...2015-10-21

- 这篇文章主要介绍了mybatis-plus 处理大数据插入太慢的解决,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧...2020-12-18

- mysqldump命令的用法1、导出所有库系统命令行mysqldump -uusername -ppassword --all-databases > all.sql 2、导入所有库mysql命令行mysql>source all.sql; 3、导出某些库系统命令行mysqldump -uusername -ppassword...2015-10-21

- 1005:创建表失败1006:创建数据库失败1007:数据库已存在,创建数据库失败1008:数据库不存在,删除数据库失败1009:不能删除数据库文件导致删除数据库失败1010:不能删除数据目录导致删除数据库失败1011:删除数据库...2013-09-23

- 这篇文章主要介绍了postgresql数据添加两个字段联合唯一的操作,具有很好的参考价值,希望对大家有所帮助。一起跟随小编过来看看吧...2021-02-04

- 这篇文章主要介绍了c#从数据库里取得数据并异步更新ui的方法,大家参考使用吧...2020-06-25

Vue生命周期activated之返回上一页不重新请求数据操作

这篇文章主要介绍了Vue生命周期activated之返回上一页不重新请求数据操作,具有很好的参考价值,希望对大家有所帮助。一起跟随小编过来看看吧...2020-07-26