php限制表单提交函数max_input_vars默认值1000

公司运营的论坛被网络攻击,无奈没有很好的解决方法,就只有一个个的封IP地址,最终封了1600多个ip段,2个月后网络攻击逐步减少,担心会屏蔽正常用户,所以开始解封一批国内的字段的ip地址,论坛程序是discuz,由于discuz在禁止ip字段页面没有做分页功能,其导致1600多个字段同时读取在页面上。

问题来了,删除ip字段时程序不响应,在记录数1000条以上,不管是提交一条删除记录,还是全部删除记录,都是没效果的。

1000条记录下,删除功能失效

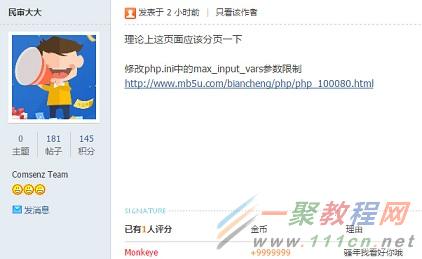

最终在discuz官方论坛管理员帮助下解决!

discuz官方

max_input_vars,指的是表达提交的数量,默认值为 1000。官方添加这个变量的目的是为了更好的保护服务器不受攻击。避免堵塞。

max_input_vars = 2000

实例代码:

max_execution_time = 30 ; Maximum execution time of each script, in seconds

max_input_time = 60 ; Maximum amount of time each script may spend parsing request data

max_input_vars = 2000

重启php-fpm后,功能正常了。

无论是从 PECL 安装 php5-memcached 还是从 apt-get 命令安装,安装上的 memcached 模块都是不带有 igbinary 序列化组件支持的,由于 igbinary 有很大的性能优势,所以尽量使用 igbinary 作为 memcached 的序列化组件。

环境说明

操作系统:Ubuntu Server 14.04 64-bit

PHP:PHP 5.5.9

构建过程

首先,安装 PHP 开发版

yuanyu@usvr:~$ sudo apt-get install php5-dev

然后安装依赖库

yuanyu@usvr:~$ sudo apt-get install libevent-dev

yuanyu@usvr:~$ sudo apt-get install pkg-config

接下来,安装 igbinary 模块

yuanyu@usvr:~$ sudo pecl install igbinary

从源码构建 libmemcached

获取 libmemcached 的源码,这里使用的是 1.0.18 版本

yuanyu@usvr:~$ cd tmp

yuanyu@usvr:~/tmp$ wget https://launchpad.net/libmemcached/1.0/1.0.18/+download/libmemcached-1.0.18.tar.gz

解压缩,配置,并且进行构建

yuanyu@usvr:~/tmp$ tar xzvf libmemcached-1.0.18.tar.gz

yuanyu@usvr:~/tmp$ cd libmemcached-1.0.18

yuanyu@usvr:~/tmp/libmemcached-1.0.18$ ./configure

yuanyu@usvr:~/tmp/libmemcached-1.0.18$ make

yuanyu@usvr:~/tmp/libmemcached-1.0.18$ sudo make install

从源码构建 php5-memcached

使用 pecl 获取 php5-memcached 的源码,然后配置的时候启用 --enable-memcached-igbinary。

yuanyu@usvr:~/tmp$ pecl download memcached-2.2.0

yuanyu@usvr:~/tmp$ tar xzvf memcached-2.2.0.tgz

yuanyu@usvr:~/tmp$ cd memcached-2.2.0

yuanyu@usvr:~/tmp/memcached-2.2.0$ phpize

yuanyu@usvr:~/tmp/memcached-2.2.0$ ./configure --enable-memcached-igbinary --disable-memcached-sasl

yuanyu@usvr:~/tmp/memcached-2.2.0$ make

yuanyu@usvr:~/tmp/memcached-2.2.0$ sudo make install

配置 PHP,加入新构建的两个模块

上面的构建步骤完成之后,就会在 PHP 扩展模块产生 2 个 so 文件:igbinary.so 和 memcached.so,将这个两个文件配置到你的运行环境中即可。

下面我们来看一篇关于 安装php的parsekit扩展查看opcode的操作教程希望这篇文章能够对各位带来帮助,具体的如下。我们知道PHP是一门解释型语言,用它们编写的动态内容都需要依赖相应的解释器程序来运行,解释器程序需要对输入的脚本代码进行分析,便将它们生成可以直接运行的中间代码,也称为操作码(Operate Code,opcode)。

想要查看php程序的opcode,需要安装php的parsekit扩展。

安装过程如下:

[root@localhost ~]# wget http://pecl.php.net/get/parsekit-1.3.0.tgz

[root@localhost ~]# tar zxvf parsekit-1.3.0.tgz

[root@localhost ~]# cd parsekit-1.3.0

[root@localhost parsekit-1.3.0]# /usr/local/php/bin/phpize

Configuring for:

PHP Api Version: 20041225

Zend Module Api No: 20060613

Zend Extension Api No: 220060519

[root@localhost parsekit-1.3.0]# ./configure -with-php-config=/usr/local/php/bin/php-config

[root@localhost parsekit-1.3.0]# make

[root@localhost parsekit-1.3.0]# make install

Installing shared extensions: /usr/local/php/lib/php/extensions/no-debug-non-zts-20060613/

然后编辑php.ini文件,在里面加上

extension="parsekit.so"

[root@localhost parsekit-1.3.0]# vim /usr/local/php/etc/php.ini

这样我们就成功的安装了parsekit扩展了(注:楼主是在php5.2下安装的parsekit扩展,在php5.4,php5.5下会提示编译失败)。

当然还有一种更简单的安装parsekit的方法,那就是直接使用pecl。

在命令行下输入命令:

[root@localhost parsekit-1.3.0]# /usr/local/php/bin/pecl install parsekit

这样就可以自动帮你安装parsekit了。

然后,我们在命令行下输入:

[root@localhost parsekit-1.3.0]# /usr/local/php/bin/php -r "var_dump(parsekit_compile_string('print 1+1;'));"

这样就可以查看php代码的opcode了。

结果如下:

array(20) {

["type"]=>

int(4)

["type_name"]=>

string(14) "ZEND_EVAL_CODE"

["fn_flags"]=>

int(0)

["num_args"]=>

int(0)

["required_num_args"]=>

int(0)

["pass_rest_by_reference"]=>

bool(false)

["uses_this"]=>

bool(false)

["line_start"]=>

int(0)

["line_end"]=>

int(0)

["return_reference"]=>

bool(false)

["refcount"]=>

int(1)

["last"]=>

int(5)

["size"]=>

int(5)

["T"]=>

int(2)

["last_brk_cont"]=>

int(0)

["current_brk_cont"]=>

int(4294967295)

["backpatch_count"]=>

int(0)

["done_pass_two"]=>

bool(true)

["filename"]=>

string(17) "Parsekit Compiler"

["opcodes"]=>

array(5) {

[0]=>

array(8) {

["address"]=>

int(29981148)

["opcode"]=>

int(1)

["opcode_name"]=>

string(8) "ZEND_ADD"

["flags"]=>

int(197378)

["result"]=>

array(3) {

["type"]=>

int(2)

["type_name"]=>

string(10) "IS_TMP_VAR"

["var"]=>

int(0)

}

["op1"]=>

array(3) {

["type"]=>

int(1)

["type_name"]=>

string(8) "IS_CONST"

["constant"]=>

&int(1)

}

["op2"]=>

array(3) {

["type"]=>

int(1)

["type_name"]=>

string(8) "IS_CONST"

["constant"]=>

&int(1)

}

["lineno"]=>

int(1)

}

[1]=>

array(7) {

["address"]=>

int(29981268)

["opcode"]=>

int(41)

["opcode_name"]=>

string(10) "ZEND_PRINT"

["flags"]=>

int(770)

["result"]=>

array(3) {

["type"]=>

int(2)

["type_name"]=>

string(10) "IS_TMP_VAR"

["var"]=>

int(1)

}

["op1"]=>

array(3) {

["type"]=>

int(2)

["type_name"]=>

string(10) "IS_TMP_VAR"

["var"]=>

int(0)

}

["lineno"]=>

int(1)

}

[2]=>

array(7) {

["address"]=>

int(29981388)

["opcode"]=>

int(70)

["opcode_name"]=>

string(9) "ZEND_FREE"

["flags"]=>

int(271104)

["op1"]=>

array(4) {

["type"]=>

int(2)

["type_name"]=>

string(10) "IS_TMP_VAR"

["var"]=>

int(1)

["EA.type"]=>

int(0)

}

["op2"]=>

array(3) {

["type"]=>

int(8)

["type_name"]=>

string(9) "IS_UNUSED"

["opline_num"]=>

string(1) "0"

}

["lineno"]=>

int(1)

}

[3]=>

array(7) {

["address"]=>

int(29981508)

["opcode"]=>

int(62)

["opcode_name"]=>

string(11) "ZEND_RETURN"

["flags"]=>

int(16777984)

["op1"]=>

array(3) {

["type"]=>

int(1)

["type_name"]=>

string(8) "IS_CONST"

["constant"]=>

&NULL

}

["extended_value"]=>

int(0)

["lineno"]=>

int(1)

}

[4]=>

array(5) {

["address"]=>

int(29981628)

["opcode"]=>

int(149)

["opcode_name"]=>

string(21) "ZEND_HANDLE_EXCEPTION"

["flags"]=>

int(0)

["lineno"]=>

int(1)

}

}

}

编译安装配置

wget http://pecl.php.net/get/xhprof-0.9.4.tgz

tar zxvf xhprof-0.9.4.tgz

cd xhprof-0.9.4

cd extension/

/usr/bin/phpize

./configure

./configure --with-php-config=/usr/local/php/bin/php-config

make && make install

vim /usr/local/php/etc/php.ini

EOF<<<

[xhprof]

extension=xhprof.so;

xhprof.output_dir=/home/wwwroot/iamle.com/xhprof

EOF

mkdir -p /home/wwwroot/iamle.com/xhprof

cd ..

cp -rv examples/ xhprof_html/ xhprof_lib/ /home/wwwroot/iamle.com/xhprof

/etc/init.d/php-fpm reload

例子用法

http://localhost/xhprof/examples/sample.php

http://localhost/xhprof/xhprof_html/index.php?run=5455f9208a2eb&source=xhprof_foo

xhprof的名词解释

Function Name 函数名

Calls 调用次数

Calls% 调用百分比

Incl. Wall Time (microsec) 调用的包括子函数所有花费时间 以微秒算(一百万分之一秒)

IWall% 调用的包括子函数所有花费时间的百分比

Excl. Wall Time (microsec) 函数执行本身花费的时间,不包括子树执行时间,以微秒算(一百万分之一秒)

EWall% 函数执行本身花费的时间的百分比,不包括子树执行时间

Incl. CPU(microsecs) 调用的包括子函数所有花费的cpu时间。减Incl. Wall Time即为等待cpu的时间

减Excl. Wall Time即为等待cpu的时间

ICpu% Incl. CPU(microsecs)的百分比

Excl. CPU(microsec) 函数执行本身花费的cpu时间,不包括子树执行时间,以微秒算(一百万分之一秒)。

ECPU% Excl. CPU(microsec)的百分比

Incl.MemUse(bytes) 包括子函数执行使用的内存。

IMemUse% Incl.MemUse(bytes)的百分比

Excl.MemUse(bytes) 函数执行本身内存,以字节算

EMemUse% Excl.MemUse(bytes)的百分比

Incl.PeakMemUse(bytes) Incl.MemUse的峰值

IPeakMemUse% Incl.PeakMemUse(bytes) 的峰值百分比

Excl.PeakMemUse(bytes) Excl.MemUse的峰值

EPeakMemUse% EMemUse% 峰值百分比

相关文章

- eval函数在php中是一个函数并不是系统组件函数,我们在php.ini中的disable_functions是无法禁止它的,因这他不是一个php_function哦。 eval()针对php安全来说具有很...2016-11-25

- 在php中eval是一个函数并且不能直接禁用了,但eval函数又相当的危险了经常会出现一些问题了,今天我们就一起来看看eval函数对数组的操作 例子, <?php $data="array...2016-11-25

Python astype(np.float)函数使用方法解析

这篇文章主要介绍了Python astype(np.float)函数使用方法解析,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友可以参考下...2020-06-08- 这篇文章主要介绍了Python中的imread()函数用法说明,具有很好的参考价值,希望对大家有所帮助。一起跟随小编过来看看吧...2021-03-16

- 本文主要介绍了C# 中取绝对值的函数。具有很好的参考价值。下面跟着小编一起来看下吧...2020-06-25

- 下面小编就为大家带来一篇C#学习笔记- 随机函数Random()的用法详解。小编觉得挺不错的,现在就分享给大家,也给大家做个参考。一起跟随小编过来看看吧...2020-06-25

- CREATE FUNCTION ChangeBigSmall (@ChangeMoney money) RETURNS VarChar(100) AS BEGIN Declare @String1 char(20) Declare @String2 char...2016-11-25

Android开发中findViewById()函数用法与简化

findViewById方法在android开发中是获取页面控件的值了,有没有发现我们一个页面控件多了会反复研究写findViewById呢,下面我们一起来看它的简化方法。 Android中Fin...2016-09-20- artDialog是一个基于javascript编写的对话框组件,它拥有精致的界面与友好的接口。本文给大家介绍JS中artdialog弹出框控件之提交表单思路详解,对本文感兴趣的朋友一起学习吧...2016-04-19

- 这篇文章主要介绍了C++中Sort函数详细解析,sort函数是algorithm库下的一个函数,sort函数是不稳定的,即大小相同的元素在排序后相对顺序可能发生改变...2022-08-18

- strstr() 函数搜索一个字符串在另一个字符串中的第一次出现。该函数返回字符串的其余部分(从匹配点)。如果未找到所搜索的字符串,则返回 false。语法:strstr(string,search)参数string,必需。规定被搜索的字符串。 参数sea...2013-10-04

PHP函数分享之curl方式取得数据、模拟登陆、POST数据

废话不多说直接上代码复制代码 代码如下:/********************** curl 系列 ***********************///直接通过curl方式取得数据(包含POST、HEADER等)/* * $url: 如果非数组,则为http;如是数组,则为https * $header:...2014-06-07- Foreach 函数(PHP4/PHP5)foreach 语法结构提供了遍历数组的简单方式。foreach 仅能够应用于数组和对象,如果尝试应用于其他数据类型的变量,或者未初始化的变量将发出错误信息。...2013-09-28

- free函数是释放之前某一次malloc函数申请的空间,而且只是释放空间,并不改变指针的值。下面我们就来详细探讨下...2020-04-25

- PHP 函数 strip_tags 提供了从字符串中去除 HTML 和 PHP 标记的功能,该函数尝试返回给定的字符串 str 去除空字符、HTML 和 PHP 标记后的结果。由于 strip_tags() 无法实际验证 HTML,不完整或者破损标签将导致更多的数...2014-05-31

SQL Server中row_number函数的常见用法示例详解

这篇文章主要给大家介绍了关于SQL Server中row_number函数的常见用法,文中通过示例代码介绍的非常详细,对大家的学习或者工作具有一定的参考学习价值,需要的朋友们下面随着小编来一起学习学习吧...2020-12-08- 分享一个PHP加密解密的函数,此函数实现了对部分变量值的加密的功能。 加密代码如下: /* *功能:对字符串进行加密处理 *参数一:需要加密的内容 *参数二:密钥 */ function passport_encrypt($str,$key){ //加密函数 srand(...2015-10-30

php的mail函数发送UTF-8编码中文邮件时标题乱码的解决办法

最近遇到一个问题,就是在使用php的mail函数发送utf-8编码的中文邮件时标题出现乱码现象,而邮件正文却是正确的。最初以为是页面编码的问题,发现页面编码utf-8没有问题啊,找了半天原因,最后找到了问题所在。 1.使用 PEAR 的...2015-10-21- 下面小编就为大家带来一篇C#中加载dll并调用其函数的实现方法。小编觉得挺不错的,现在就分享给大家,也给大家做个参考。一起跟随小编过来看看吧...2020-06-25

- 这篇文章主要介绍了C#虚函数用法,实例分析了C#中虚函数的功能与基本使用技巧,需要的朋友可以参考下...2020-06-25